0316-2636468

百度旗下网站暗藏恶意代码 劫持用户电脑疯狂“收割”流量

添加时间:2017/3/1 14:29:32 浏览人数:

一、概述

经火绒安全实验室截获、分析、追踪并验证,当用户从百度旗下的http://www.skycn.net/和 http://soft.hao123.com/这两个网站下载任何软件时,都会被植入恶意代码。该恶意代码进入电脑后,会通过加载驱动等各种手段防止被卸载,进而长期潜伏,并随时可以被“云端”远程操控,用来劫持导航站、电商网站、广告联盟等各种流量。

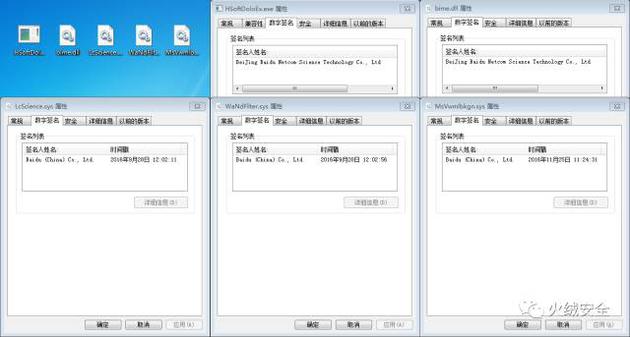

火绒实验室近期接到数名电脑浏览器被劫持的用户求助,在分析被感染电脑时,提取到多个和流量劫持相关的可疑文件:HSoftDoloEx.exe 、bime.dll 、MsVwmlbkgn.sys、LcScience.sys、WaNdFilter.sys,这些可疑文件均包含百度签名。

这些包含恶意代码的可疑文件,被定位到一个名叫nvMultitask.exe的释放器上,当用户在http://www.skycn.net/和 http://soft.hao123.com/这两个下载站下载任何软件时,都会被捆绑下载该释放器,进而向用户电脑植入这些可疑文件。需要强调的是,下载器运行后会立即在后台静默释放和执行释放器nvMultitask.exe,植入恶意代码,即使用户不做任何操作直接关闭下载器,恶意代码也会被植入。

根据分析和溯源,最迟到2016年9月,这些恶意代码即被制作完成。而操纵流量劫持的“远程开关”于近期被开启,被感染的电脑会被按照区域和时段等条件,或者是随机地被“选择”出来,进行流量劫持――安全业界称之为“云控劫持”。

图 1、下载器向用户计算机植入恶意代码

图 1、下载器向用户计算机植入恶意代码被植入的恶意代码没有正常的用户卸载功能,也没有常规启动项,电脑每次开机时都会启动和更新恶意代码,恶意代码接收C&C服务器指令,行为受云端控制,并且会通过加载驱动,保护相关的注册表和文件不被删除。

因此,这些植入恶意代码的用户电脑成为长期被远程控制的“肉鸡”。

该恶意代码被远程启动后,会劫持各种互联网流量,用户的浏览器、首页、导航站都会被劫持,将流量输送给hao123导航站。同时,还会篡改电商网站、网站联盟广告等链接,用以获取这些网站的流量收入分成(详情在本报告第二章)。

综上所述,该恶意代码本身以及通过下载器植入用户电脑的行为,同时符合安全行业通行的若干个恶意代码定义标准,因此,火绒将这一恶意代码家族命名为 “Rogue/NetReaper”(中文名:流量收割者)。升级到“火绒安全软件”最新版本,即可全面查杀、清除该类恶意代码。

图2、火绒安全软件检测结果

图2、火绒安全软件检测结果二、 主要劫持行为描述

用户在这两个下载站下载软件后,电脑即被植入“Rogue/NetReaper”恶意代码,在长期的潜伏期过程中,电脑可能发生如下流量劫持情况(按地域和时间等因素云控劫持,或者随机劫持):

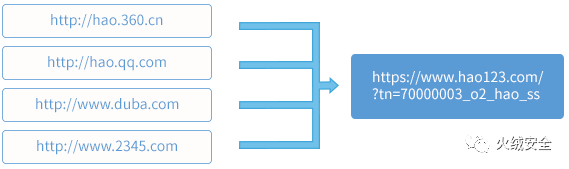

1.导航站劫持:当用户访问其他导航站时,会被劫持到百度hao123导航站。

包括360、QQ、2345、搜狗、猎豹、114la、瑞星……等导航站都会被劫持,劫持后的hao123网址带有百度联盟的推广计费名。

图3、常见导航站被直接为hao123

图3、常见导航站被直接为hao1232.首页劫持:把用户电脑首页修改为hao123导航站。

使用IE浏览器的用户,其首页被修改为hao123导航站,并通过百度联盟计费名统计流量。

3.浏览器劫持:360浏览器替换成IE浏览器或者假IE浏览器。

当发现用户使用360安全浏览器或360极速浏览器时,默认浏览器被修改为IE浏览器,或者修改为假IE浏览器,以躲避安全软件的浏览器保护。无论 怎样,被替换后首页都会变成hao123导航站,并通过百度联盟计费名统计流量。

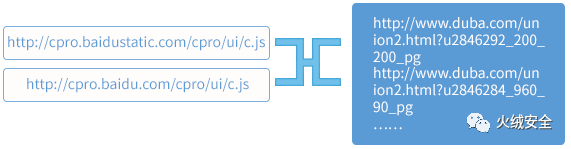

4.网盟广告劫持:将百度网盟其他渠道计费名换成渠道商猎豹(金山毒霸)。

百度网盟有许多渠道商,这些渠道商都将流量售卖给百度网盟,这个劫持行为是将其他渠道商的推广计费名换成金山的,这样的话,本来应该属于其他渠道的百度网盟推广费用,就被猎豹获得,猎豹再向恶意代码制作者分钱。

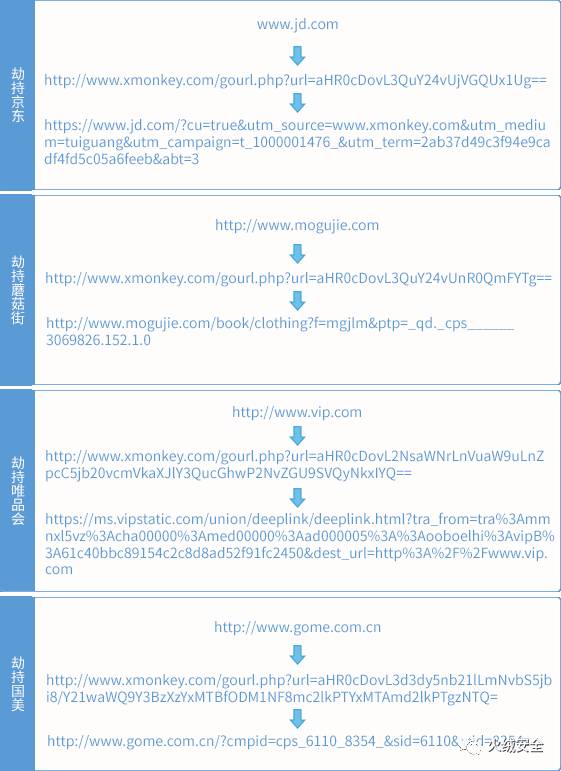

5.电商流量劫持:使用IE浏览器访问京东等电商网站时,先跳转到电商导流网站站,然后再跳转回该电商网站。

先跳转到电商导流网站妖猴网(http://www.xmonkey.com),再返回原购物网站之后,电商网站链接就加上了妖猴网的计费名,电商网站就会按照流量向妖猴网支付推广费用,妖猴网再向恶意代码制作者分钱。

图 5、访问电商网站时会跳转到电商导流网站

图 5、访问电商网站时会跳转到电商导流网站三、概要分析

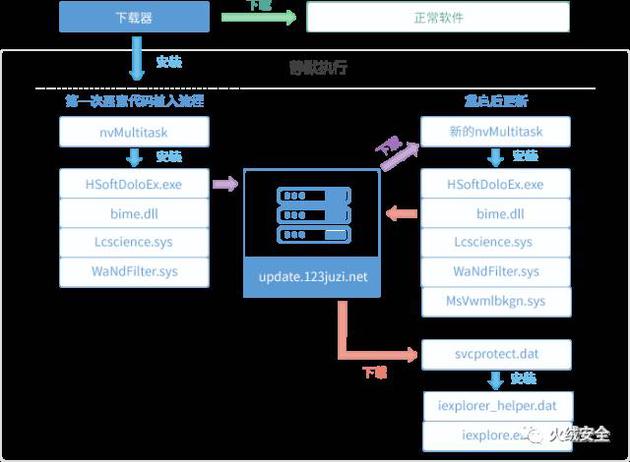

执行任意从http://soft.hao123.com下载到的下载器,不需要进行任何操作,恶意代码就会植入用户计算机。使用火绒剑可以监控植入恶意代码的整个过程,如下图:

恶意代码首次植入用户计算机流程:

1.下载器执行释放的nvMultitask.exe。目前下载器包含的nvMultitask.exe是0.2.0.1版本,该版本仅会在用户计算机上植入部分恶意代码,如下:

a) 3.2.0.1版的HSoftDoloEx.exe

b) 1.7.0.1版的bime.dll

c) 0.4.0.130 版的LcScience.sys

d) 0.5.30.70 版的WaNdFilter.sys

e) 1.0.0.1020版的npjuziplugin.dll

2.植入恶意代码成功后nvMultitask.exe使用命令行参数“-inject=install”执行HSoftDoloEx.exe

3.启动的HSoftDoloEx.exe链接C&C服务器(http://update.123juzi.net/update.php)进行更新,更新的恶意组件将在下次计算机启动后被激活

每次计算机重启,恶意代码都会启动和检查更新:

经过几次更新之后,nvMultitask.exe的会升级到当前最新版本3.2.0.4,后续分析将会以这个版本展开。

最新版本的恶意组件在用户每次开机后都会执行以下流程:

1.LcScience.sys注册进程和映像加载回调将bime.dll分别注入services.exe、explorer.exe、iexplore.exe和其他第三方浏览器进程。

2.注入services.exe中的bime.dll负责启动HSoftDoloEx.exe

1)HSoftDoloEx.exe链接C&C服务器(http://update.123juzi.net/update.php)检测更新。

2)HSoftDoloEx.exe链接C&C服务器(http://update.qyllq.com/getupfs2.php),获取流量劫持指令。(后续章节进行详细分析)

3.注入explorer.exe中的bime.dll负责在执行5分钟后链接C&C服务器(http://update.123juzi.net/ccl.php)下载并加载恶意代码svcprotect.dat到explorer.exe。

4.svcprotect.dat(1.0.0.11)加载后释放两个全新的流量劫持模块:

1)5.0.0.1版的iexplorer_helper.dat

2)1.5.9.1098版的iexplore.exe

图 7、恶意代码植入用户计算机流程

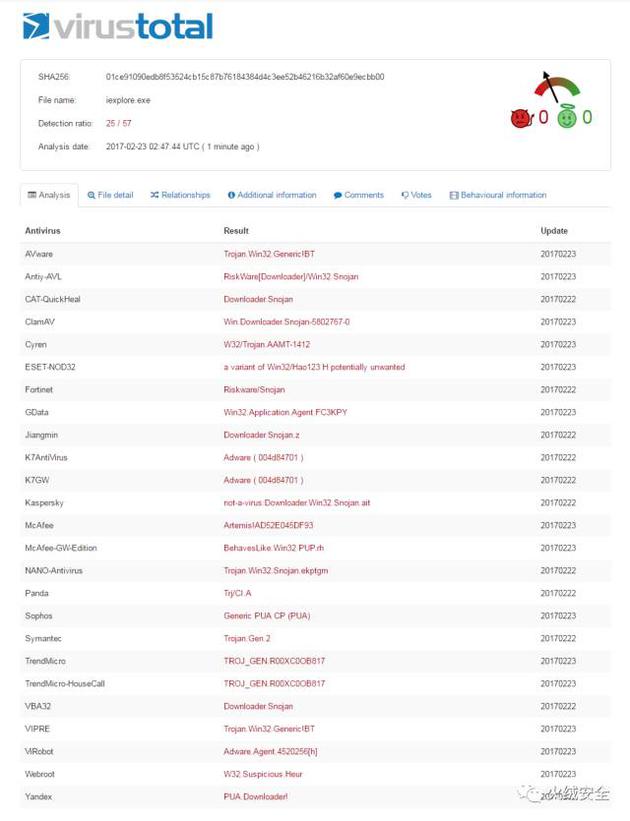

图 7、恶意代码植入用户计算机流程1.5.9.1098版的iexplore.exe是一个伪装系统名称的假IE浏览器,我们把这个文件上传到VirusTotal后发现,很多安全软件检测此文件是病毒,如图:

图 8、Virustotal检测的结果

图 8、Virustotal检测的结果 图 9、恶意代码包含百度签名

图 9、恶意代码包含百度签名最终在用户计算机中所有包含恶意代码的文件如下:

安装目录 | 安装文件 |

%HOMEPATH% \AppData\Roaming\HSoftDoloEx | x86、x64 HSoftDoloEx.exe(3.2.0.4) x86 bime.dll(1.7.0.5) x64 bime64.dll(1.7.0.5) |

%Drivers% | x86 LcScience.sys(0.4.0.130) WaNdFilter.sys(0.5.30.70) MsVwmlbkgn.sys(0.6.60.70) x64 LcScience64.sys(0.4.0.130) WaNdFilter64.sys(0.5.30.70) MsVwmlbkgn64.sys(0.6.60.70) |

%HOMEPATH%\AppData\Local\Internet Explorer | x86、x64 iexplorer_helper.dat(5.0.0.1) |

%HOMEPATH%\AppData\Local\ProgramData | x86 svcprotect_32_1.0.0.11.dat(1.0.0.11) x64 svcprotect_64_1.0.0.11.dat(1.0.0.11) |

%HOMEPATH%\AppData\Roaming\{E233850D-5D6E-48E3-98B5-8049F7E9FC68} | x86、x64 iexplore.exe(1.5.9.1098) |

%HOMEPATH% \AppData\LocalLow\JuziPlugin\1.0.0.1020 | x86、x64 npjuziplugin.dll(1.0.0.1020) |

服务热线:0316-2636468 13831639196

联系人:李女士 邮编:065000

地址:河北省廊坊市广阳区浙商广场A座503-505室|【营业执照】| 冀ICP备16000861号-6| 冀公网安备13100302000967号

友情链接:廊坊短视频营销 | 廊坊小程序开发 | 华美橡塑| 廊坊APP开发| 北京APP开发